Oggi più che mai, la protezione dei dati rappresenta un dovere basilare per qualsiasi azienda, organizzazione o soggetto privato. In alcuni settori, come la pubblica amministrazione e la sanità, per la natura dei dati che vengono trattati, i potenziali rischi connessi a violazioni, hacking o banali errori umani, sono però ancora maggiori. Quando si utilizzano dispositivi sconosciuti, questi devono essere bloccati dai computer endpoint. Quali sono le problematiche specifiche di questi settori? E le possibili soluzioni?

Indice degli argomenti

PA: come “vigilare” in sicurezza

Nella pubblica amministrazione l’uso di dispositivi USB è molto frequente. Ad esempio, dagli uffici di polizia vengono trasferite tramite USB al sistema sanzionatorio tutte le immagini che le telecamere digitali acquisiscono quando vengono commesse trasgressioni (dalla “semplice” sosta vietata alle infrazioni più gravi). Ovviamente, in questo contesto, va assolutamente impedito all’operatore, per ragioni di sicurezza, l’uso di dispositivi di storage privati e non autorizzati, a vantaggio di dispositivi appropriati, forniti dall’apposito dipartimento quando necessari.

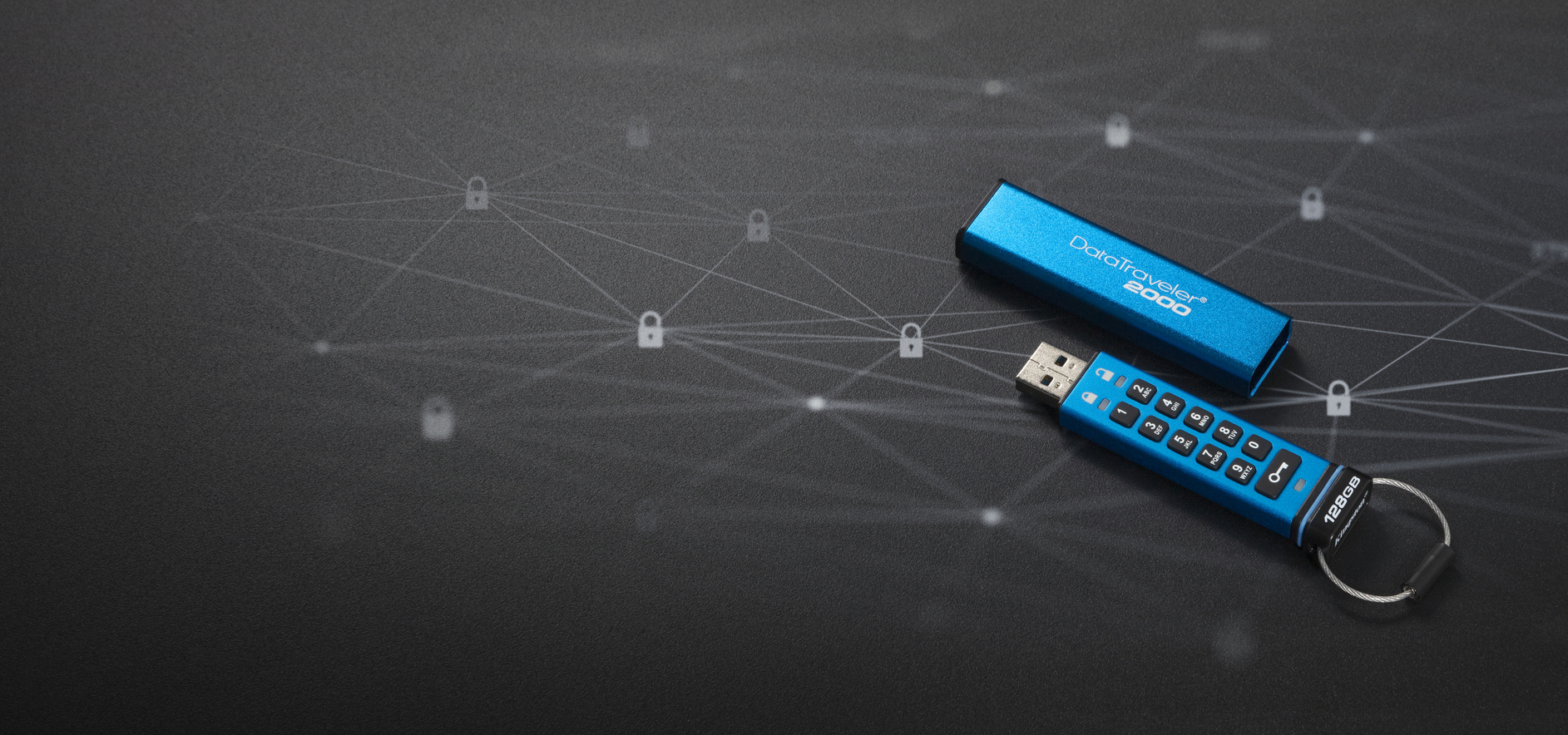

La corretta strategia per azzerare i rischi è frutto dell’integrazione tra le funzionalità di controllo del dispositivo USB, crittografia e filtraggio dei dati. Per la protezione dei dati, i dispositivi sconosciuti devono essere bloccati dai computer endpoint, mentre ai dispositivi di storage dei dati quali le telecamere digitali devono essere permesse solo alcune funzioni, come ad esempio la lettura dei file di immagine. Al contrario, le operazioni di scrittura devono poter avvenire solo con crittografia e solo sui dispositivi USB autorizzati.

Sanità: come proteggere i dati sensibili

I dispositivi di storage esterni continuano a essere frequentemente utilizzati per scambiare dati, tra professionisti e/o altre istituzioni: per esempio, i medici sono soliti usare i drive USB per portare ai loro convegni documenti di vario tipo, come i dati delle ricerche. O, ancora, in Germania la procedura richiede agli ospedali di fornire al Registro dei tumori le informazioni relative ai casi di tumori attuali e al loro decorso. Per facilitare l’operazione, spesso questi dati vengono trasferiti tramite dispositivi di storage di tipo mobile.

I dati dei pazienti sono considerati dati molto sensibili e non devono quindi finire nelle mani di persone non autorizzate: ne consegue che occorre intensificare e rafforzare ulteriormente la protezione dei dati. Nel caso in cui venisse smarrito il dispositivo che trasporta i dati, potrebbero verificarsi problemi molto gravi, sia sul piano della salute dei pazienti che delle sanzioni previste dal GDPR. Ecco perché è importante che l’accesso agli storage di dati USB avvenga in modo controllato, monitorato e crittografato. È quindi essenziale disporre di diverse misure di protezione quali il controllo accessi, il filtraggio, la crittografia e l’audit dei dati: gli amministratori IT devono poter decidere quali dipendenti possono avere accesso e ai singoli dispositivi, potendo creare eventualmente eccezioni basate, ad esempio, sul numero di serie o l’ID hardware.

Gli strumenti tecnologici a supporto della protezione dati negli endpoint

I dispositivi USB dotati di crittografia, combinati a programmi di personalizzazione e all’utilizzo di software di protezione dei dati (come Matrix42 EgoSecure), possono essere impiegati, nel campo della pubblica amministrazione e della sanità, per risolvere molteplici problematiche e rispondere a diverse esigenze operative. Per essere efficace, una strategia di sicurezza informatica e di prevenzione dalla perdita dei dati negli endpoint non può infatti che fare affidamento sull’adozione di memorie e storage affidabili ed efficienti: l’impiego della crittografia, di storage e memorie veloci, unitamente al ricorso a best practice, standard e criteri adeguati rappresenta un importante passo avanti nel data management.